Ve lo abbiamo detto e ribadito innumerevoli volte: purtroppo la piaga dei ransomware è qui e non andrà via facilmente, almeno fin quando esisteranno algoritmi di cifratura sicuri – e questo, si auspica, fino alla fine dei tempi.

Far pagare distratti ed inesperti utenti per riavere accesso ai propri dati è una strategia che purtroppo funziona e ne abbiamo testimonianza poiché, in vero, nascono nuovi ransomware un giorno si e l’altro pure.

Bart è uno di questi: arriva dalla stessa rete di distribuzione dell’arcinoto Locky ed aggiunge ai file cifrati l’estensione .bart. Pur non essendo complesso come il suo antenato, Bart si diffonde nello stesso modo di Locky: esso viene scaricato attraverso un file javascript contenuto in un archivio compresso diffuso tramite email.

Bart tuttavia si differenzia da Locky per due caratteristiche fondamentali: la prima è che i file non vengono direttamente cifrati ma racchiusi in archivi compressi (.zip) protetti da password, la seconda è che per agire Bart non ha bisogno di un server di controllo ma può eseguire l’intera operazione di cifratura in locale.

Bart può essere in grado di cifrare PC protetti da firewall aziendali in grado altrimenti di bloccare questo tipo di traffico. Dunque le organizzazioni dovrebbero assicurarsi che Bart sia fermato già nel gateway di posta, usando regole che bloccano gli eseguibili compressi.

Il che, tradotto, significa che Bart può essere operativo anche su sistemi non collegati ad Internet oppure le cui connessioni sono protette da firewall, cosa che invece impedirebbe l’azione di un ransomware basato su un server di controllo.

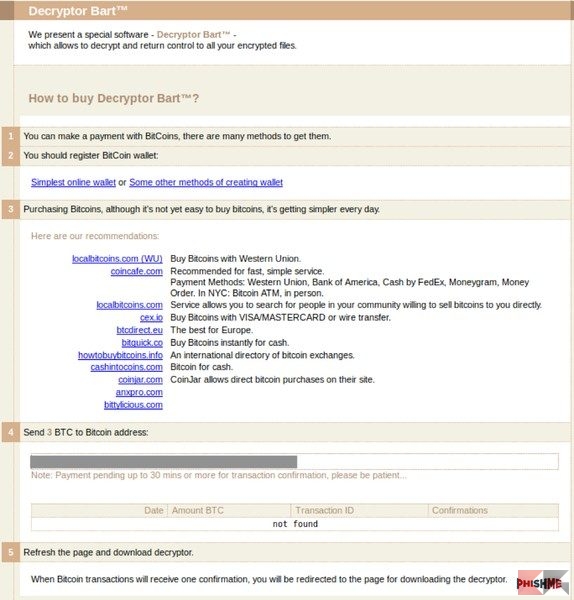

Il ransomware prende di mira 159 differenti tipi di file e, dopo aver completato il suo lavoro, aggiunge un file di testo all’interno delle cartelle in cui ha agito e cambia lo sfondo del desktop illustrando le istruzioni per pagare il riscatto ed ottenere un programma per decifrare i file.

Riscatto che, secondo quanto riportato, sarebbe pari a 3 Bitcoin (circa 1760€ al cambio attuale) da versare su un portale presente nel Dark Web, identico a quello creato per Locky.

Sebbene il malware non sia particolarmente elaborato, al momento non è ancora disponibile uno strumento per decifrare i file criptati da Bart. La raccomandazione resta sempre e comunque la stessa: mai scaricare ed eseguire file inaspettati o di cui non si conosce l’esatta provenienza, men che meno se contenuti in allegati ad email di evidente spam.